Les révélations d’Edward Snowden, le "lanceur d’alerte" américain, sur l’ampleur des opérations d’espionnage et de surveillance des télécommunications de la National Security Agency (NSA), ont incité de nombreux journalistes à me demander si cela pouvait aussi concerner des Français.

En l’espèce, votre papa, votre maman, vos grands-parents, vos enfants, collègues, amis, tous ceux avec qui vous êtes en contact peuvent effectivement être espionnés, ou l’ont peut-être même déjà été. L’explication figure noir sur blanc dans un rapport top secret de l’inspecteur général de la NSA révélé par le Guardian.

Contrairement aux écoutes téléphoniques classiques, ce qui intéresse la NSA, ce n’est pas tant le contenu des télécommunications que leur contenant, ce que l’on appelle des méta-données : qui communique avec qui, quand, d’où, au sujet de quoi, en utilisant quels logiciels, passerelles, fournisseurs d’accès, adresses IP, etc (voir à ce sujet l’excellent et très pédago guide du Guardian, ou encore comment les méta-données d’une photographie a permis de géolocaliser puis d’arrêter John McAfee).

L’objectif est en effet de constituer un "graphe social" des personnes et organisations ciblées ("targeted") par la NSA, la CIA et le FBI, en demandant à ses analystes d’effectuer ce qu’elle qualifie de "contact chaining" :

« En général, ils analysent les réseaux situés à deux degrés de séparation de la cible. »

Autrement dit, la NSA espionne aussi ceux qui communiquent avec ceux qui communiquent avec ceux qui sont espionnés (exemple). La seule limite imposée aux analystes de la NSA est d’"estimer sûr à 51% que l’individu qu’il suit est étranger"... Sont donc espionnables une bonne partie des Américains, et la totalité des non-Américains (cf Qui la NSA peut-elle traquer ? À peu près tout le monde !).

Ce qui, en ces temps de Big Data, de fouille sociale de données et (donc) de police prédictive, n’est pas sans inquiéter (voir, à ce sujet, la traduction française du texte de Bruce Schneier : "Ce que nous ne savons pas sur l’espionnage des citoyens est plus effrayant que ce que nous savons").

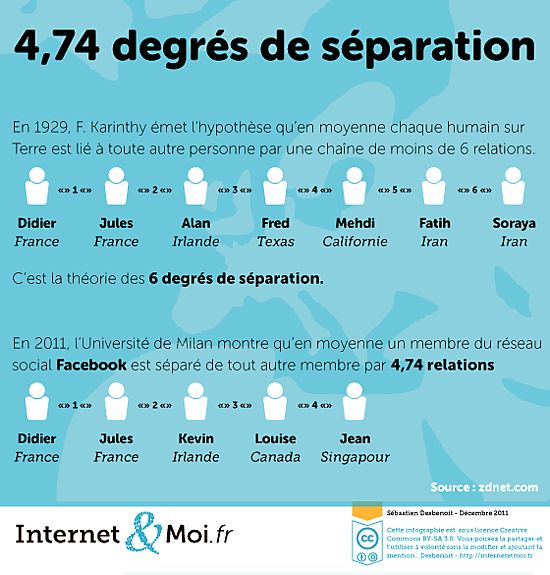

Moins de 6 degrés de séparation

En 1929, le Hongrois Frigyes Karinthy émettait l’hypothèse qu’il n’existerait que six degrés de séparation entre tous les êtres humains.

En 1967, le psychologue américain Stanley Milgram avait démontré dans son étude du petit monde la validité de cette théorie en demandant à 296 volontaires d’envoyer une carte postale à un agent de change de Boston qu’ils ne connaissaient pas.

En 2011, une étude portant sur les utilisateurs de Facebook révélait que ses utilisateurs ne sont séparés, en moyenne, que de 4,74 degrés -soit moins de 4 personnes. Sur Twitter, il ne serait que de 4,67 degrés.

L’homme qui a vu l’homme qui a vu l’ours

Votre papa, votre maman, vos grands-parents, vos enfants, collègues, amis n’ont peut-être "rien à se reprocher". Mais ils connaissent très probablement quelqu’un qui connaît quelqu’un qui a été en contact avec Mohamed Merah -ou l’un des 126 terroristes arrêtés en France depuis 2012-, ou encore avec l’un des nombreux employés de l’Union européenne (puisque La NSA espionnait aussi l’Union européenne).

D’ordinaire, on tend à considérer que l’homme qui a vu l’homme qui a vu l’ours n’est guère crédible, et que son histoire ne peut que relever du ragot, des ouïe-dires, voire de la rumeur. Pour les services de renseignement, c’est différent. Comme l’expliquait récemment Daniel Martin, l’ancien responsable informatique de la DST, leur objectif est de "tout savoir sur tout, tout le temps", au nom de la "règle des 7T".

Le métier des services de renseignement est d’être prudent, voire suspicieux. Le problème, c’est que depuis le 11 septembre 2001, les espions américains sont devenus paranoïaques, au point de vouloir surveiller tout le monde ou presque, comme si nous étions tous des suspects potentiels. En 2001, des chercheurs d’AT&T avaient ainsi théorisé la notion de "culpabilité par association" pour décrire leurs façons d’identifier les n° de téléphone de ceux qui étaient en contact avec les n° de téléphone en contact avec les véritables suspects...

À l’époque, j’avais participé à la "Journée de brouillage d’Echelon en codant un petit générateur d’Emails subversifs afin de moquer cette façon qu’a la NSA de considérer comme "suspecte" toute personne évoquant des mots-clefs ciblés par les grandes oreilles américaines :

Même anonymisées, les méta-données vous trahissent

Le problème, comme l’expliquait Julian Sanchez, du Cato Institute, au Guardian, c’est que les méta-données de vos télécommunications, qui ne sont pas considérées comme relevant de votre vie privée par les autorités américaines, révèlent énormément de choses sur vous :

« Les appels téléphoniques que vous faites peuvent révèler beaucoup de choses, mais à mesure que nos vies sont de plus en plus médiatisées par l’Internet, nos traces IP dressent comme une carte en temps réel de votre cerveau : ce que vous lisez, ce qui vous intéresse, les publicités ciblées auxquelles vous répondez, les discussions auxquelles vous participez...

Surveiller les traces que vous laissez sur l’Internet -d’autant plus en les exploitant au moyen d’outils d’analyse très sophistiqués- est une façon de rentrer dans votre tête qui est à bien des égards comparable au fait de lire votre journal intime. »

"Il est temps de parler des métadonnées", écrivaient récemment plusieurs chercheurs qui ont récemment démontré que, même anonymisées, "il suffisait de 4 informations de localisation dans le temps et l’espace (c’est-à-dire connaître 4 antennes d’où un utilisateur s’est connecté pour téléphoner ainsi que la date est l’heure, données qui sont par essence compilées dans les métadonnées de nos appels téléphoniques) pour identifier précisément 95 % des utilisateurs et que 2 informations suffisent à les identifier à 50%".

La DGSE est en « 1ère division »

Les révélations d’Edward Snowden ne sont pas si nouvelles que cela. En 2009, j’écrivais ainsi que la NSA a accès à toutes les communications des Américains (et surtout celles des journalistes), sachant que l’on savait déjà, depuis la fin des années 90, que la NSA surveillait les télécommunications des non-américains avec son système Echelon.

L’exploitation des méta-données ? Les services de renseignement français le font aussi, mais avec moins de moyens, à une plus petite échelle, même si la France dispose de nombreuses stations d’interception des télécommunications (cf Frenchelon : la carte des stations espion du renseignement français).

En 2010, le directeur technique de la DGSE expliquait ainsi qu’en matière d’espionnage des télécommunications, la DGSE est en « 1ère division » et que, à l’instar de la NSA, "le contenant devient plus intéressant que le contenu" :

« Et toutes ces méta-données, on les stocke, sur des années et des années, et quand on s’intéresse à une adresse IP ou à un n° de tel, on va chercher dans nos bases de données, et on retrouve la liste de ses correspondants, pendant des années, et on arrive à reconstituer tout son réseau. »

Pour autant, cela ne veut pas dire que les services de renseignement français espionnent autant de télécommunications que ne le font les services anglo-saxons : Edward Snowden a ainsi révélé que le GCHQ, l’équivalent britannique de la NSA, était capable de traiter 600 millions d’évènements téléphoniques... par jour, ce qui a même eu le don d’énerver certains pontes du renseignement britanniques, qui estiment que cela va trop loin.

En attendant, ni votre papa, ni votre maman ni personne d’autre d’ailleurs ne pourra plus dire que puisqu’elle n’a rien à se reprocher, elle n’a rien à cacher (voir aussi ma lettre ouverte à ceux qui n’ont rien à cacher).

Ce scandale arrive au pire moment qui soit pour les relations américano-européennes. Les autorités américaines déploient en effet depuis quelques mois la plus vaste campagne de lobbying qu’aient jamais vues les institutions européennes. L’Union a en effet décidé d’adopter un règlement sur la protection des données personnelles qui vise précisément à protéger nos données, ce qui déplaît au plus haut point aux Américains, pour qui ces données sont une mine d’or commerciale (voir Du droit à violer la vie privée des internautes au foyer).

La veille des premières révélations d’Edward Snowden, l’UE décidait de repousser les négociations portant sur ce projet de règlement. Elles ne pourront plus se tenir comme avant. Il y aura probablement un avant et un après Snowden, tout comme il y eut un avant et un après Watergate, avec la création de commissions d’enquêtes visant à mieux contrôler les services de renseignement US.

En tout état de cause, si vous ne voulez pas que vos données sensibles puissent être espionnées par qui que ce soit (sachant qu’au moins 7 pays européens auraient des accords avec la NSA), je vous renvoie au mode d’emploi que j’avais écrit il y a quelques mois : Comment (ne pas) être (cyber)espionné ?

Jean-Marc Manach, le 30 juin 2013.

MaJ : rajout de quelques liens pour permettre aux lecteurs de poursuivre leurs lectures.

- Voir aussi Essayez de retrouver un terroriste caché dans des gigaoctets de métadonnées, qui explique qu’une personne, avec 79 contacts, peut entraîner la mise sous surveillance de près de 50 000 autres personnes, suivant cette logique de l’homme qui a vu l’homme qui a vu l’ours...

- et, sur ce blog :

L’espion qui aurait pu empêcher le 9/11

Comment (ne pas) être (cyber)espionné ?

Internet a été créé par des hippies qui prenaient du LSD

Du droit à violer la vie privée des internautes au foyer

Frenchelon : la carte des stations espion du renseignement français

la NSA a accès à toutes les communications des Américains (et surtout celles des journalistes)